이번엔 DIVA라는 안드로이드 앱의 취약점을 분석해볼 것입니다.

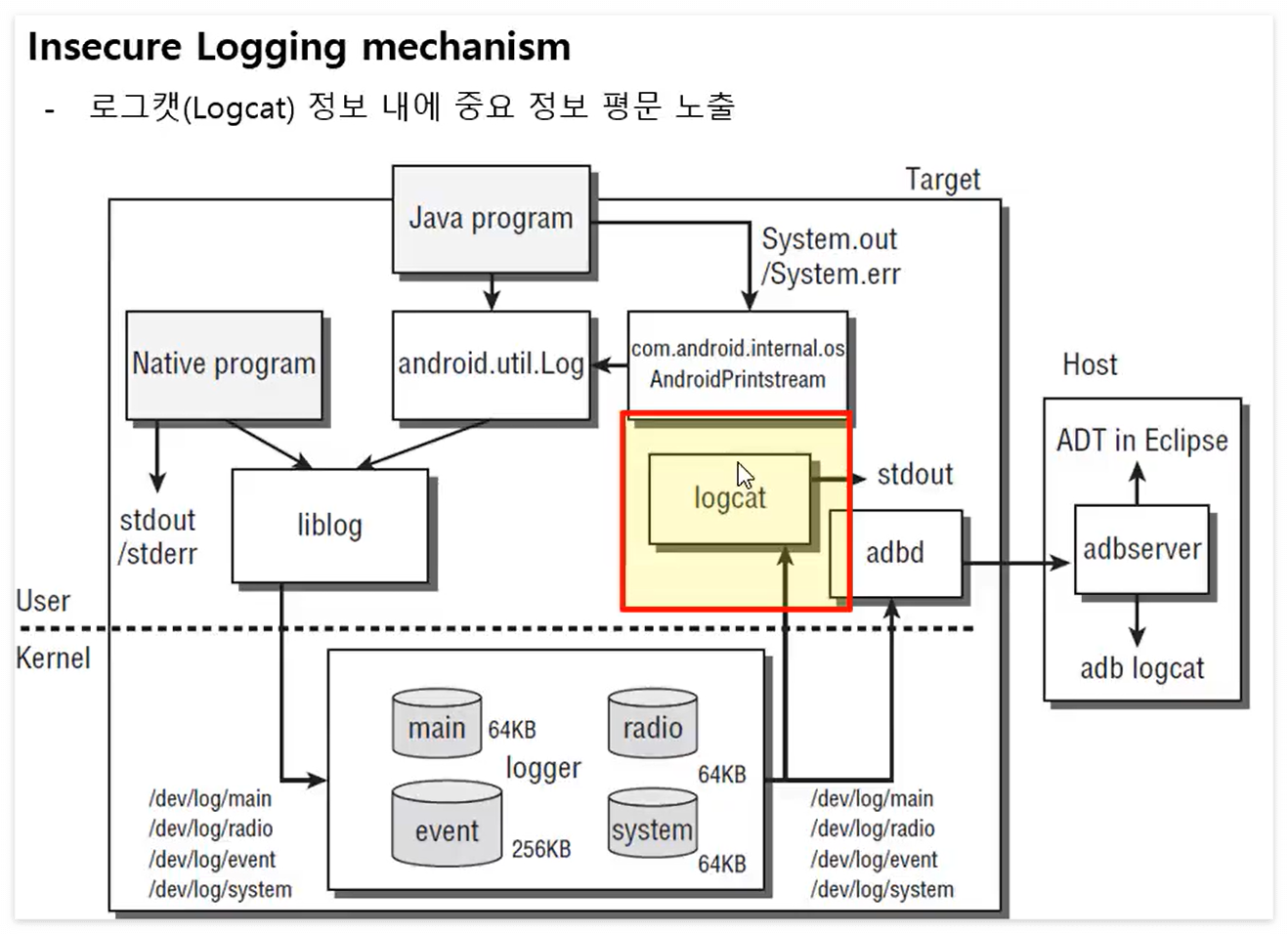

앱은 실행하게 되면 logcat이라는 정보가 계속 쌓이게 됩니다.

구글에 diva android 또는 diva apk file 이라고 검색해줍니다.

github에 들어가 해당 apk 파일을 다운받은 후,

nox에 드래그 앤 드롭으로 놓으면 설치가 완료됩니다.

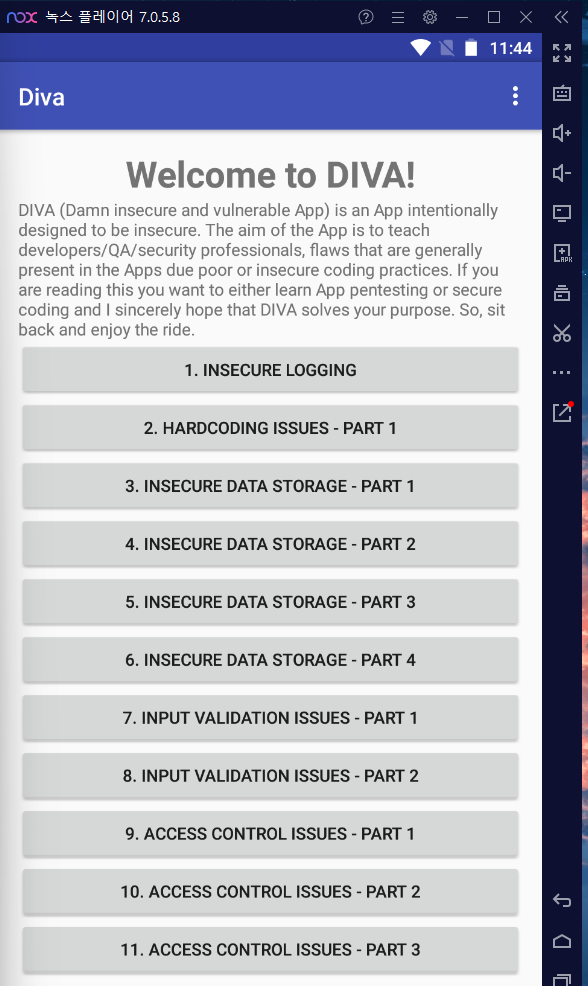

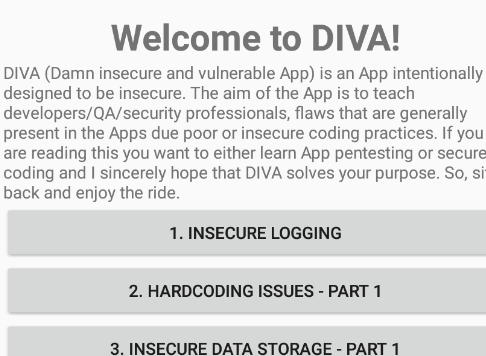

실행하면 DIVA 파일이 실행됩니다.

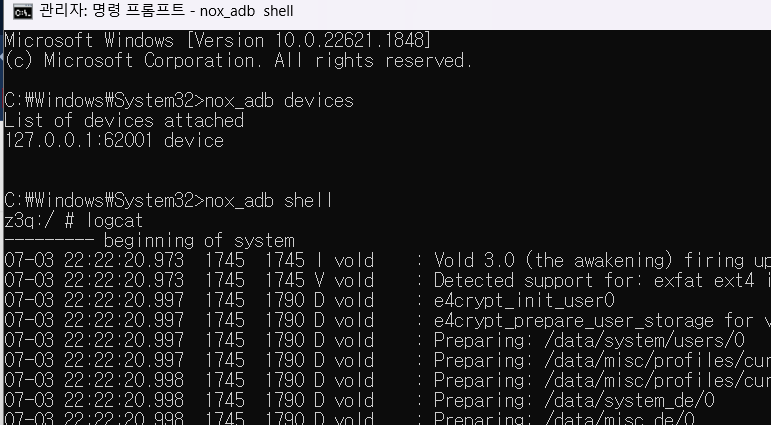

ㅇlogcat 정보를 보기 위해 cmd를 관리자 권한으로 열고

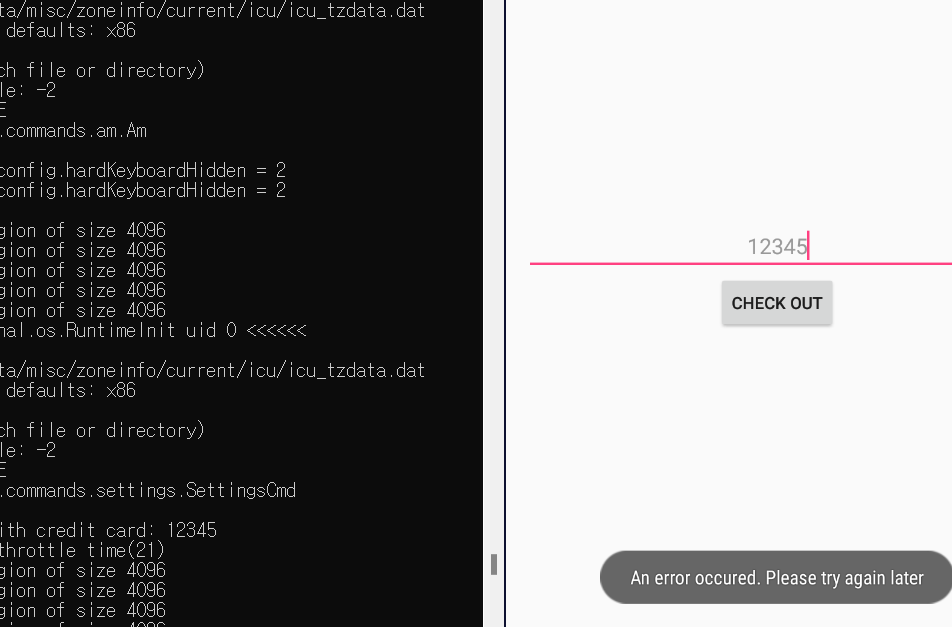

nox_adb shell logcat 명령어를 입력해줍니다. 그럼 녹스 플레이어를 실행하면서 쌓였던 logcat이 쏟아져내려오는데,

다 완료되면 그 이후에 작동하는 앱 로그를 계속해서 보여줍니다.

1번의 INSECURE LOGGING에 들어가 보겠습니다.

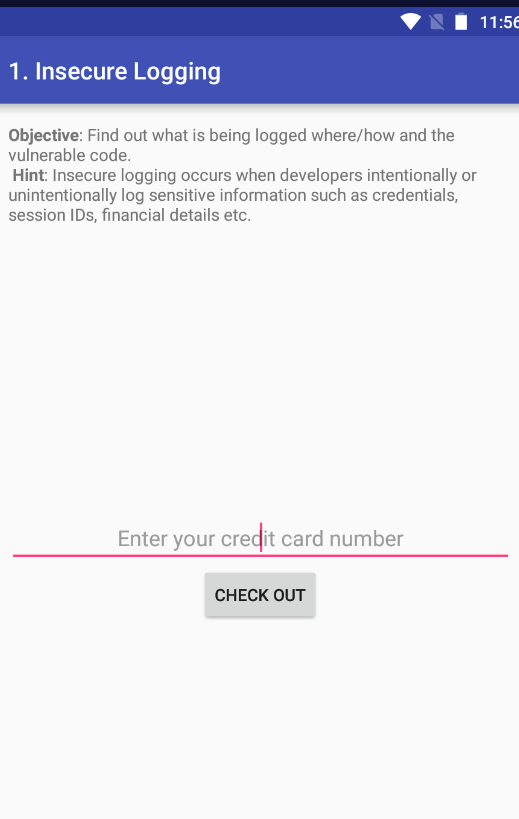

들어가면 card number를 입력하라는 은행 앱 같은 화면이 뜹니다.

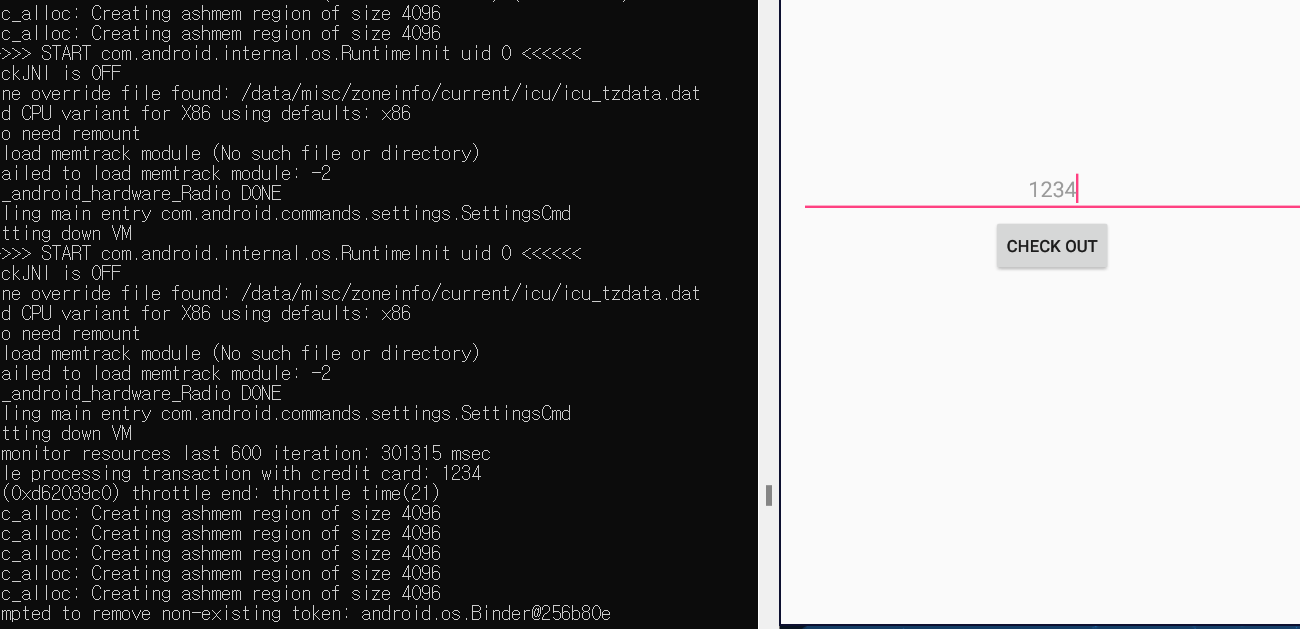

여기에 1234를 눌러보면 logcat에 1234가 그대로 묻어나오는 것을 볼 수 있습니다.

다른 값으로 12345를 넣었더니 그대로 출력됩니다.

'해킹 > Mobile application Hacking' 카테고리의 다른 글

| [ Mobile App Hacking ] DIVA 앱 취약점 분석 #3 - Insecure Data Storage (0) | 2023.07.09 |

|---|---|

| [ Mobile App Hacking ] DIVA 앱 취약점 분석 #2 - Hardcoding Issues (0) | 2023.07.07 |

| [ Mobile App Hacking ] Nox Player 설치 및 세팅 (1) | 2023.07.04 |

| [ Mobile App Hacking ] - Jadx-gui & Frida 설치 및 세팅 (0) | 2023.06.30 |

| Jadx 디컴파일 도구의 활용법 (0) | 2023.06.28 |