해킹 공부할 때 입문할 때든 실무자이든 워게임을 많이 풀게된다.

워게임은 일적이라고 느껴지지 않고 재미있는 놀이같이 느껴지고

각 해킹 기법을 연습하기에 최적이라 많은 사람들이 즐겨하는 것 같다.

각 워게임 사이트마다 다양한 특징이 있는데, 그 중에서 DreamHack이라는 사이트가 문제도 다양하고 사이트에 딱 들어갔을 때 느낌이 '탐방해보고 싶게' 만드는 게 좋았다.

아이디도 뉴비해커 ㅋㅋㅋㅋㅋ

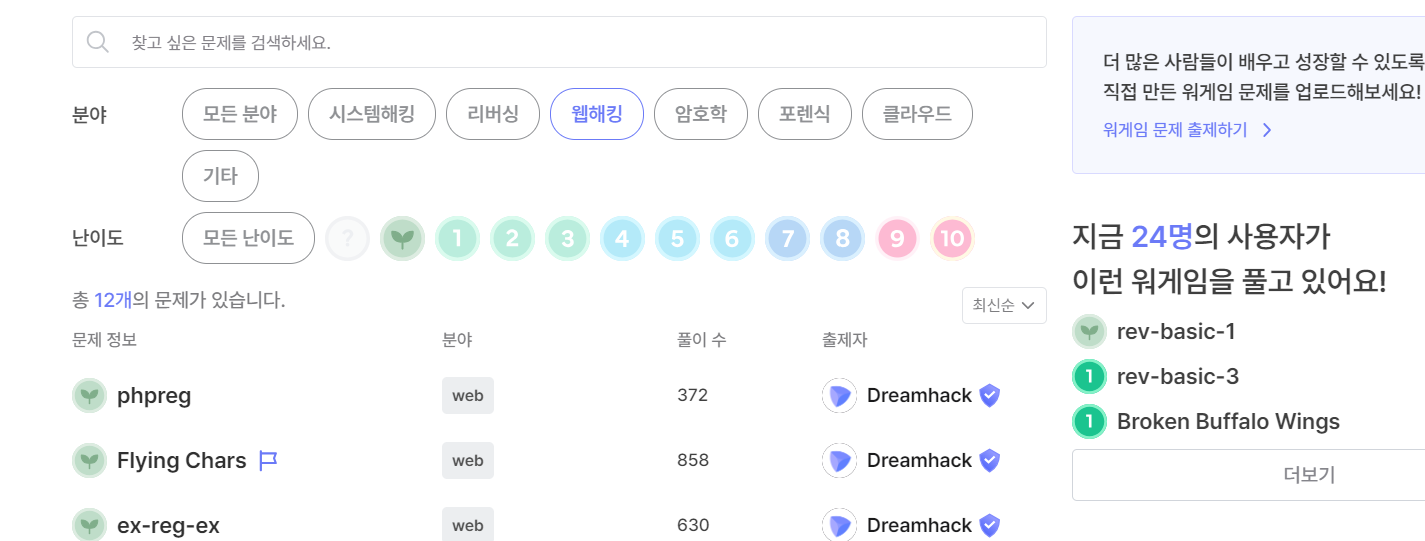

상단에 워게임 탭을 클릭해서 웹해킹을 클릭하고 난이도는 새싹 (Beginner)을 클릭해준다.

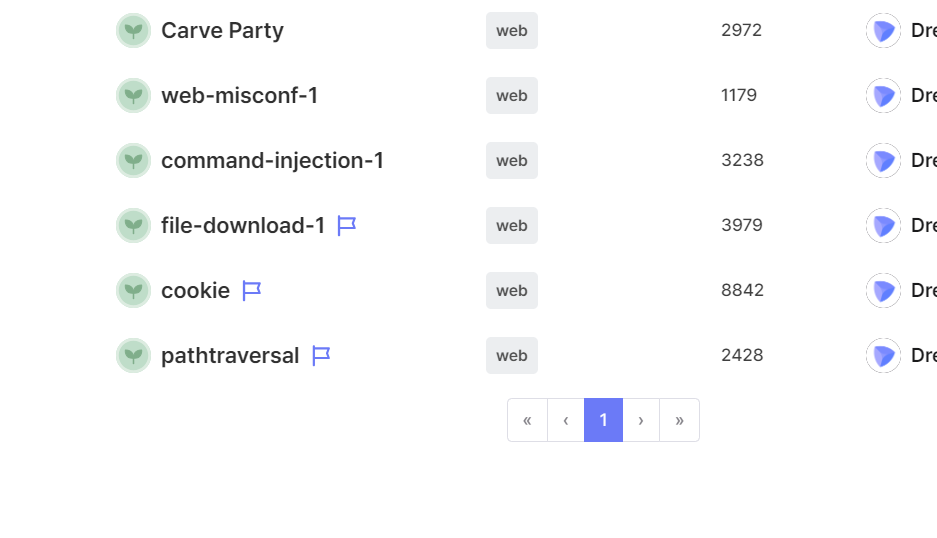

오늘 포스팅하며 풀어볼 것은 Cookie라는 문제이다.

클릭해서 들어가면 접속 정보 탭이 있는데 여기서 서버생성하기를 누르고 기다리면

이렇게 페이지에 들어갈 수 있는 링크가 주어진다.

링크에 들어가니 되게 간단한 사이트가 나온다. 문제 설명에 나온대로 admin으로 로그인을 하려하면 비밀번호가 필요할 텐데 당연히 비밀번호는 모른다. 비밀번호를 모른채로 들어가는 방법이 뭘까 하면 바로 제목에 나와있던 Cookie일 것이라는 자연스러운 생각의 흐름이 생긴다.

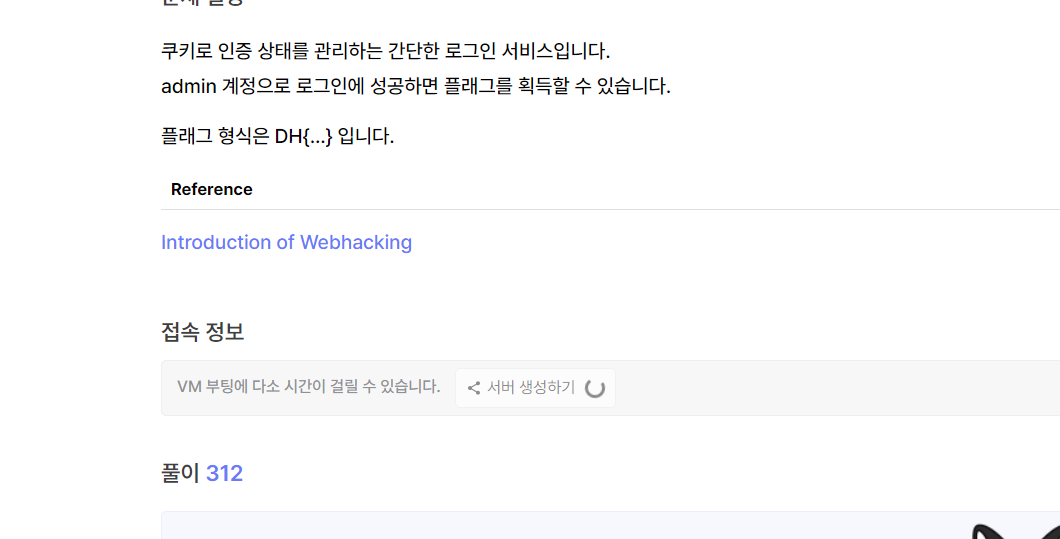

저 우측 상단에 Login 탭을 클릭하면 로그인 창이 나온다.

여기서 F12를 눌러 개발자 도구를 들어가면 주석으로 guest 계정에 대한 아이디와 비밀번호가 나온다.

역시 로그인 문제를 풀 때는 어떤 권한의 계정이든 로그인을 수행해보고 패킷을 관찰해보는 것이 정석이다.

guest / guest를 치고 로그인!

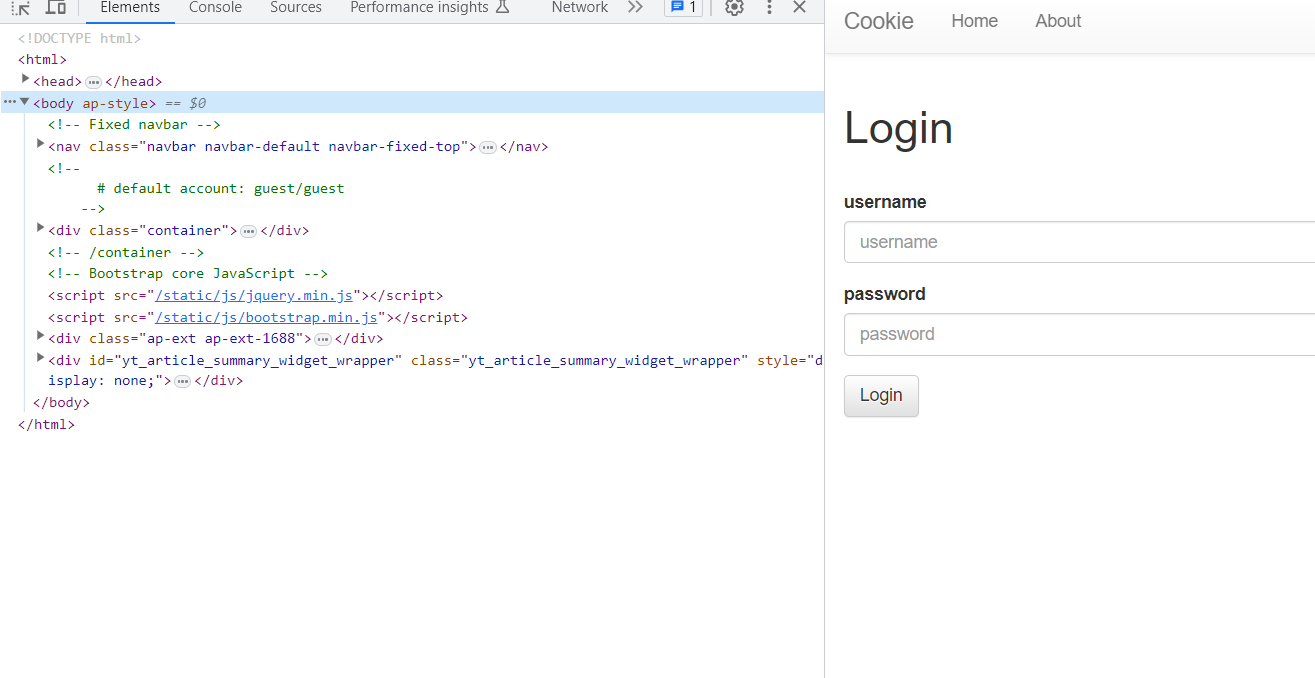

로그인이 되었는데, you are not admin 이라고 뜸. 나는 admin이 아니란다.

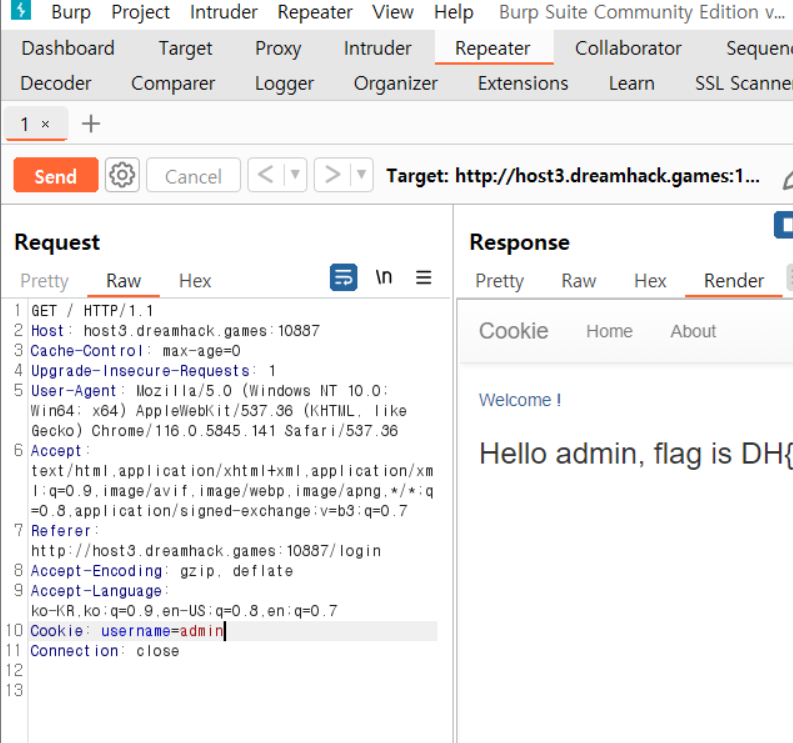

통신하는 패킷의 쿠키 정보를 보려면 개발자 도구로는 부족하고 Burp Suite를 사용하는 것이 편리하다.

버프 스위트의 open Browser로 로그인완료 시의 패킷을 보니 쿠키 정보가 guest로 설정된 것이 보인다.

이걸 admin으로 변조할 수 있겠다는 생각이 든다.

해당 패킷을 Repeater로 보내서 admin으로 변조 후 Send를 하니 DH라고 하면서 플래그가 떴다!!

해당 플래그를 DH 부터 } 까지 쭉 긁어서 정답 란에 입력하면 문제가 풀리게 된다.

'해킹 > 워게임\CTF' 카테고리의 다른 글

| [워게임] Lord of SQL injection 6번 문제 - darkelf write up (0) | 2024.02.15 |

|---|---|

| [워게임] Lord of SQL Injection 5번 문제 - wolfman (2) | 2024.02.14 |

| [ 워게임 ] lord of sql injection - goblin 풀이 (0) | 2023.08.14 |

| [ 워게임 ] lord of sql injection - gremlin, cobolt 풀이 (0) | 2023.08.11 |

| [ 워게임 ] webhacking.kr #2 - old 2 번 문제 (0) | 2023.08.09 |