인증 / 인가 취약점

* 인증 : 로그인 인증.

-> 그 사람이 맞는지 확인하는 작업.

* 인가 :

-> 허락된 사람에게 어떤 권한을 부여

권한이 없는 사람이 어떤 행동을 하면 전부 인가 취약점으로 분류

[-] HSTS

강제로 https 연결

ctf.segfaulthub.com

크롬 HSTS 삭제, 해제

* Case

1. 인증 우회.

-> 클라이언트 측에서 인증이 일어나면 문제가 일어날 수 있음

원래라면

if (로그인 성공) {

} else {

}

해야 하는데, 시작하자마자 메인페이지가 나오고 login.php로 이동되는 식

2.

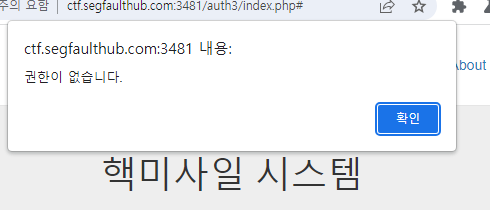

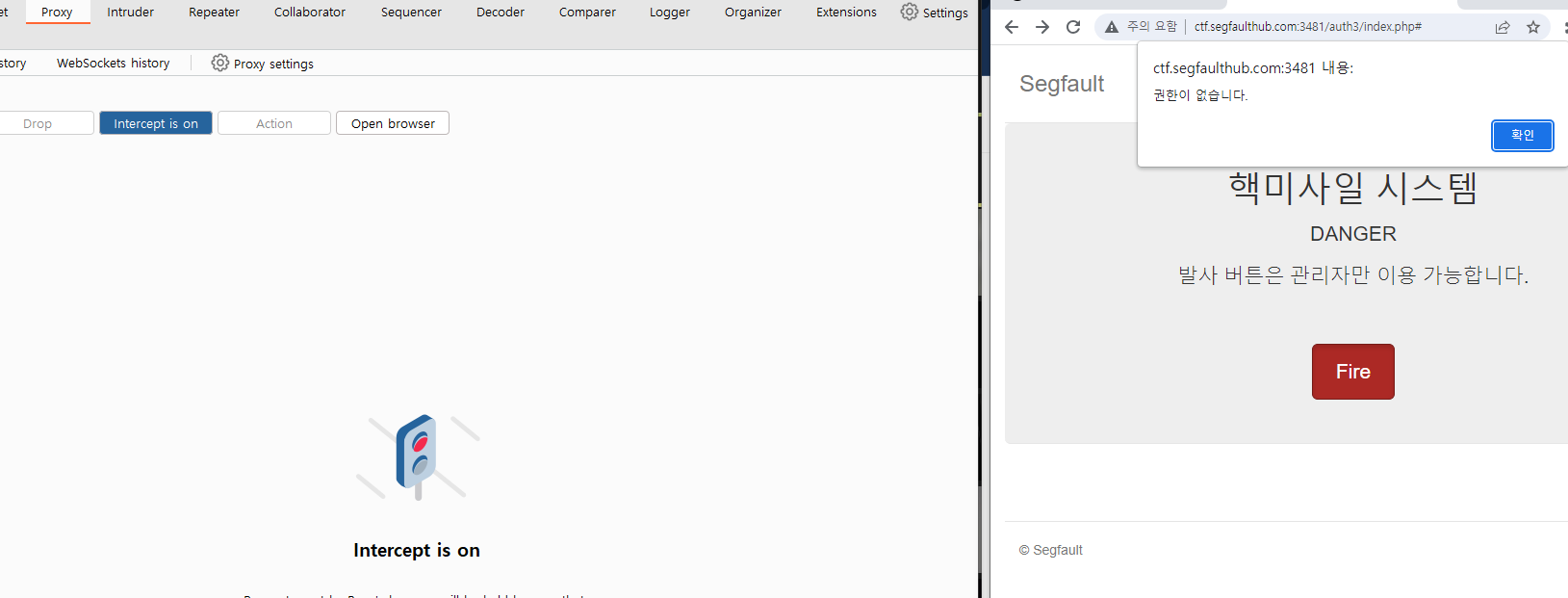

intercept가 on 되어있는데도 버튼을 눌렀을 때 잡히는 게 없다.

이는 권한이 없다는 판단을 서버가 하는 게 아니라 브라우저 측에서 하고 있다는 의미이다.

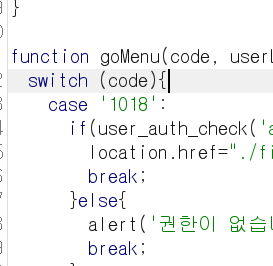

따라서 js에서 권한을 판단해주고 있는 함수를 찾아내면 된다.

이 함수만 건드리면 인증 우회가 가능하다.

결국 브라우저가 막고 있는 상황은 다 때려부술 수 있다.

3. Javascript가 난독화가 되어있을 때

> Main 함수를 찾아야 한다.

> 함수를 찾았으면 개발자 도구의 console로 실행시킬 수 있음

* 대응 방안

1. 서버에서 세션을 통한 검증.

--- 사실 이제 끝임

javascript로 인증 / 인가를 검증하면 안됨

모의해킹 프로젝트

> 실무에서 어떤 식으로 웹 해킹 기법을 사용하는지

> 매주 마다 제시되는 서버 해킹해서 털기

포트폴리오 : 모의해킹 결과 보고서

** 웹 개발

(1) 웹 소스코드 (zip)

(2) db -> .sql

/var/www/html/

보안적으로 단단한 웹 페이지를 보내도 되고

기본적인 웹 개발을 보내도 됨

normalticpublic@gmail.com 으로 보내기

'해킹 > Web Hacking' 카테고리의 다른 글

| [15주차] 스터디 정리 - 주통기반 취약점 항목 (0) | 2023.06.29 |

|---|---|

| [13주차] 스터디 정리 - 현업의 프로세스 흐름, 모의해킹 보고서 (0) | 2023.06.23 |

| File Upload 취약점 대응 방안 - BLOB / CLOB 구현 (0) | 2023.06.14 |

| [11주차] 해킹 스터디 정리 - File Download 공격, LFI 취약점 (0) | 2023.06.08 |

| [10주차] 해킹 스터디 정리 - File Upload 공격 (0) | 2023.06.01 |